Ужесточение ответственности для дропперов Отечественный Стор от REChain ®️ 🪐! › 2025 09 16 сентябрь вторник

47 мин (время прочтения) Госдума приняла в первом чтении законопроект, устанавливающий уголовную ответственность до 6 лет лишения свободы и штрафы до ₽1 млн за неправомерный оборот средств платежей (ст. 187 УК РФ). Речь идёт о борьбе с дропперами - лицами, предоставляющими злоумышленникам доступ к банковским счетам. июнь 01, 2025 16:48

КИБЕРБЕЗОПАСНОСТЬ DAILY

Сводка ключевых событий в мире информационной безопасности, отечественного ПО и технологий защиты данных

ОТЕЧЕСТВЕННЫЕ ТЕНДЕНЦИИ

Ужесточение ответственности для дропперов

Госдума приняла в первом чтении законопроект, устанавливающий уголовную ответственность до 6 лет лишения свободы и штрафы до ₽1 млн за неправомерный оборот средств платежей (ст. 187 УК РФ). Речь идёт о борьбе с дропперами - лицами, предоставляющими злоумышленникам доступ к банковским счетам.

ЦИПР-2025: Кибербезопасность в фокусе

На юбилейной X конференции "Цифровая индустрия промышленной России" (2-8 июня, Нижний Новгород) впервые появится специализированный трек "ЦИПР.Кибербезопасность". В программе — 11 сессий, разработанных при участии команды Кибердома. Мероприятие соберёт представителей более 30 стран :cite[8].

Александр Ковалевский отметил: "Рынок кибербезопасности в России вырос, и сегодня мы способны составить конкуренцию игрокам, ушедшим с рынка. Пора переходить от реактивной защиты к проактивным мерам" :cite[8].

Программа ЦИПРPT NAD и Sandbox: защита от APT-атак

На рынке представлены решения класса NTA PT Network Attack Discovery и экспертной песочницы PT Sandbox для защиты от сложного вредоносного ПО. Особенности:

- Обнаружение сложных сетевых атак в течение 1 часа

- Аналитика зашифрованного трафика по косвенным признакам

- Выявление аномалий и теневой ИТ-инфраструктуры

- Гипервизорный анализ угроз нулевого дня :cite[6]

Дмитрий Щербатюк (OCS Soft): "В 100% проектов при внутреннем тестировании на проникновение удавалось получить контроль над доменом" :cite[6].

УГРОЗЫ И УЯЗВИМОСТИ

Критическая уязвимость в WordPress

Обнаружена уязвимость CVSS 10.0 (CVE-2025-47577) в плагине TI WooCommerce Wishlist (100 000+ активных установок). Проблема позволяет злоумышленникам загружать вредоносные файлы без аутентификации. Исправление пока недоступно :cite[4].

Рекомендация: временно удалить плагин до выхода обновления. Чем меньше плагинов - тем безопаснее система.

Тренды кибератак 2024-2025

По данным исследования IT-World, 40% компаний стали жертвами ransomware. Основные векторы атак:

- 39% - компрометация публичных приложений

- 31% - компрометация учётных данных

- 12% - нарушение доверия в цепочках поставок

ТЕХНОЛОГИИ И ИССЛЕДОВАНИЯ

ИИ в кибербезопасности: реалии 2025

Несмотря на активное развитие ИИ, автоматическое предотвращение сложных атак остаётся мифом. Ключевые ограничения:

- Неспособность оценить контекст атаки

- Проблемы с обнаружением Low&Slow атак

- Ложные срабатывания на легитимные действия

Эксперты рекомендуют: "Ставка в 2025 году - не на ИИ, а на грамотную комбинацию технологий, процессов и человеческого анализа" :cite[5].

Искажение данных в западных ИБ-отчётах

Учёные из Университета Тель-Авива проанализировали отчёты западных компаний по ИБ за 2010-2022 гг. и выявили систематическое замалчивание активности прозападных APT-групп. Это создаёт искажённое представление о "кибер-оси зла" (Россия, Китай, Иран, КНДР) :cite[4].

0-day в Linux SMB-сервере

Исследователь Шон Хилан обнаружил критическую уязвимость (CVE‑2025‑37899) типа use-after-free в ksmbd через ИИ-модель o3 от OpenAI. Уязвимость позволяла удалённое выполнение кода с привилегиями ядра :cite[4].

Хилан отмечает: "Современные модели достигли точки, когда их интеграция в процессы аудита безопасности становится целесообразной, несмотря на необходимость фильтрации результатов" :cite[4].

Комментарии пользователей (0)

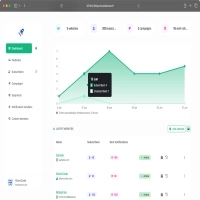

Популярные приложения!

Выбор редактора

Web PWA

Web PWA HARMONY OS

HARMONY OS ОС Аврора

ОС Аврора Polkadot

Polkadot Ethereum

Ethereum BNB

BNB Base Blockchain

Base Blockchain Polygon

Polygon Gnosis

Gnosis Arbitrum

Arbitrum Linea

Linea Moonbeam

Moonbeam Aptos

Aptos Solana

Solana THORChain

THORChain TONChain

TONChain PYTH Network

PYTH Network